DDoS napad: kako to storiti? Programska oprema za napad DDoS

Očitno je, da je večina sodobnih uporabnikov računalniških sistemov slišala za takšen napad DDoS. Seveda, kako to narediti sami, se zdaj ne bomo upoštevali (razen v informativne namene), saj so takšni ukrepi v skladu s katero koli zakonodajo nezakoniti. Vendar pa bo mogoče ugotoviti, kaj je in kako deluje. Toda takoj upoštevajte: materiala ne smete vzeti spodaj, kot nekakšno navodilo ali navodilo za ukrepanje. Informacije se zagotavljajo izključno za splošno razumevanje problema in le za teoretično znanje. Uporaba določenih izdelkov programske opreme ali organizacija nezakonitih dejanj lahko povzroči kazensko odgovornost.

Kaj je DDoS napad na strežniku?

Koncept DDoS-napadov je mogoče razlagati na podlagi dekodiranja angleških okrajšav. Okrajšava pomeni Distributed Denial of Service, to je, grobo rečeno, zavrnitev storitve ali operabilnost.

Če razumete, kakšen je DDoS napad na strežniku, je na splošno obremenitev vira s povečanim številom uporabniških zahtev (zahtev) v določenem komunikacijskem kanalu, ki seveda omejuje količino prometa, ko strežnik preprosto ne more procesu. To povzroča preobremenitev. Pravzaprav programska in strojna oprema strežnika preprosto nimata dovolj računalniških virov za obvladovanje vseh zahtev.

Načela organizacije napada

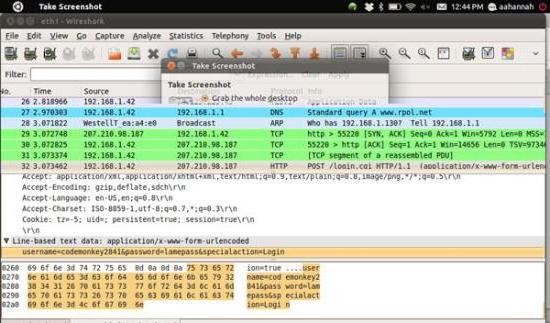

Napad DDoS temelji na več osnovnih pogojih. Najpomembnejša stvar je, da dobite dostop do uporabnikovega računalnika ali celo strežnika na prvi stopnji in vključite v njega zlonamerno kodo v obliki programov, ki se zdaj imenujejo trojanski.

Kako urediti DDoS napad na tej stopnji? Popolnoma enostavno. Za okužbo računalnikov lahko uporabite ti sniffers. Dovolj je, da žrtev pošljete na e-poštni naslov s priponko (na primer sliko, ki vsebuje izvršljivo kodo), ko napadalec odpre napadalec, dobi dostop do tujega računalnika prek njegovega IP naslova.

Zdaj pa nekaj besed o tem, kaj pomeni druga faza, ki vključuje napad DDoS. Kako vložiti naslednjo pritožbo? Največje število zadetkov je treba poslati na strežnik ali internetni vir. Seveda je to nemogoče izvesti iz enega terminala, zato je treba uporabiti dodatne računalnike. Sklep se kaže sam: nujno je, da jih vgrajeni virus okuži. Praviloma se takšni skripti, katerih pripravljene različice lahko najdete tudi na internetu, samokopirajo in okužijo druge terminale v okolje z aktivno povezavo ali prek interneta.

Vrste DDoS napadov

DDoS-napad v splošnem smislu se imenuje le pogojno. Dejansko obstaja vsaj štiri njegove sorte (čeprav je danes kar 12 sprememb):

- zrušitev strežnika s pošiljanjem napačnih navodil za izvršitev;

- množično pošiljanje uporabniških podatkov, ki vodi do cikličnega preverjanja;

- poplava - nepravilno oblikovane zahteve;

- okvare komunikacijski kanal z navideznimi naslovi.

Zgodovina videza

Prvič so se taki napadi začeli izvajati leta 1996, toda v tistem času temu nihče ni dal velikega pomena. Resno, problem se je začel obsojati šele leta 1999, ko so napadli največje svetovne strežnike, kot so Amazon, Yahoo, E-Trade, eBay, CNN in drugi.

Posledice so povzročile velike izgube v povezavi z motnjami v teh storitvah, čeprav so bile takrat le delni primeri. O razširjeni grožnji govora še ni bilo.

Najbolj znan primer DDoS napadov

Vendar, kot se je kasneje izkazalo, to ni bil edini razlog. Največji DDoS napad v celotni zgodovini računalniškega sveta je bil zabeležen leta 2013, ko je prišlo do spora med Spamhausom in nizozemskim ponudnikom Cyberbunkerjem.

Prva organizacija, ki ni navedla razlogov, je ponudnika vključila na seznam pošiljateljev neželene elektronske pošte, kljub temu, da so številne spoštovane (in ne) organizacije in službe uporabljale njene strežnike. Poleg tega je ponudnik strežnikov, nenavadno dovolj, da je bilo v stavbi nekdanjega NATO bunker.

Cyberbunker je v odgovor na takšne ukrepe sprožil napad, ki ga je prevzela družba CDN CloudFlare. Prvi hit je prišel 18. marca, naslednji dan se je hitrost klicev povečala na 90 Gbit / s, 21. je prišlo do zamika, 22. marca pa je hitrost dosegla 120 Gbit / s. Onemogoči CloudFlare ni uspel, zato je bila hitrost povečana na 300 Gbit / s. Do danes je to rekordna številka.

Kaj so programi za DDoS napade?

V smislu programske opreme, ki je trenutno v uporabi, se najpogosteje uporablja program LOIC, ki pa vam omogoča, da napadate samo strežnike z že znanimi naslovi IP in URL. Kaj je najbolj žalostno, je objavljeno na internetu za brezplačen prenos.

Ampak, kot je že jasno, lahko to aplikacijo uporabljate samo v povezavi s programsko opremo, ki omogoča dostop do računalnika nekoga drugega. Iz razumljivih razlogov tukaj niso navedena imena in popolna navodila za njihovo uporabo.

Kako narediti napad sam?

Torej potrebujete DDoS napad. Kako to storite sami, zdaj na kratko in razmislite. Predvideva se, da je sniffer delal in imaš dostop do nekoga drugega terminala. Ko zaženete izvedljivo datoteko programa Loic.exe, se v okno preprosto vnesejo potrebni naslovi in pritisne gumb za zaklepanje.

Po tem se v nastavitvi HTTP / UDF / TCP faderja nastavi maksimalna vrednost (10 na minimum), po tem pa se za sprožitev napada uporabi gumb IMMA CHARGIN MAZ LAZER.

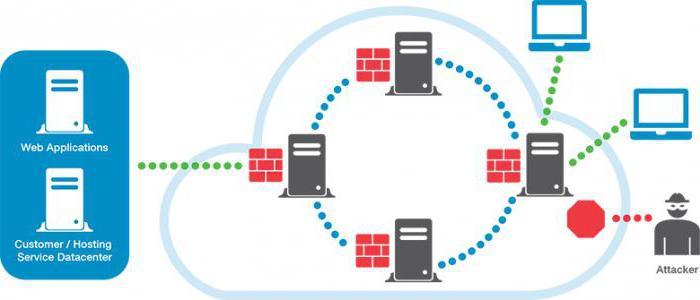

Kako zaščititi pred napadi?

Ko že govorimo o programih za DDoS napade, je nemogoče zaobiti in sredstva so zaščitena. Navsezadnje tudi tretji Newtonov zakon navaja, da vsak ukrep povzroča nasprotovanje.

V najenostavnejšem primeru se uporabljajo protivirusni in požarni zidovi (tako imenovani požarni zidovi), ki jih lahko predstavimo v programski opremi ali kot računalniško strojno opremo. Poleg tega lahko številni ponudniki varnosti nastavijo prerazporeditev zahtev med več strežniki, filtrirajo vhodni promet, namestijo podvojene sisteme zaščite itd.

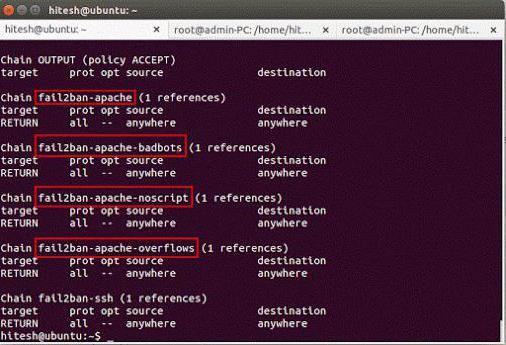

Ena od metod vodenja napadov je tehnika ojačanja DNS, tehnologija za pošiljanje rekurzivnih klicev na neobstoječe povratne naslove strežnikom DNS. Skladno s tem lahko kot obrambo pred takšnimi nesrečami varno uporabljate univerzalni paket fail2ban, ki vam danes omogoča, da nastavite dovolj močno oviro za takšno pošiljanje.

Kaj morate vedeti več?

Na splošno lahko po želji tudi otrok dobi dostop do vašega računalnika. V tem primeru, tudi nekatere zelo zapletene specializirane programske opreme ni potrebno, in kasneje z vašim "zombi" računalnik in se lahko izvede DDoS-napad. Kako to narediti sami, na splošno, je že jasno.

Vendar pa mislim, da takšnih stvari ni vredno. Res je, da nekateri novinci in programerji poskušajo izvesti takšne akcije, tako rekoč, iz izključno športnega zanimanja. Zapomnite si: vsak skrbnik, ki ve, bo izračunal, če ne vi, potem lokacijo ponudnika, osnovno, čeprav je bil na neki stopnji anonimni proxy strežnik uporabljen na internetu. Ni treba iti daleč. Isti vir WhoI lahko zagotovi precej informacij, ki jih niti ne morete uganiti. No, potem, kot pravijo, je stvar tehnologije.

Vse, kar ostane, je, da se obrnete na ponudnika z ustrezno zahtevo z navedbo zunanjega IP, in (v skladu z mednarodnimi standardi) bo posredoval informacije o vaši lokaciji in osebnih podatkih. Zato zgoraj predstavljenega gradiva ne bi smeli obravnavati kot spodbudo za nezakonita dejanja. To je polno resnih posledic.

Toda kar se tiče samih napadov, je vredno posebej povedati, da bi morali sprejeti nekatere ukrepe za zaščito sistema sami, saj lahko zlonamerne kode najdemo tudi v internetnih pasicah, ko kliknemo, lahko Trojan prenesemo na računalnik. In vsi antivirusi ne morejo filtrirati takšnih groženj. In dejstvo, da se računalnik lahko spremeni v takšno zombi-polje, se sploh ne obravnava. Uporabnik tega morda ne bo niti opazil (razen če se bo odhodni promet povečal). Nameščanje in konfiguriranje paketa fail2ban je precej zapleteno, zato morate kot najbolj primitivna orodja uporabiti resen protivirusni program (Eset, Kaspersky) in ne proste programske opreme, prav tako pa ne onemogočite lastnih varnostnih orodij Windows, kot je požarni zid.